FAQ: Sicherheitslösungen für Notebooks

Mitunter sind sie so geheim wie die Daten eines Geheimdienstes: Firmendaten. Unberechtigter Zugriff auf die Festplatte eines Notebooks oder darüber auf die Server eines Unternehmens kann fatale Folgen haben und im Extremfall den Fortbestand der Firma gefährden. Daher steht bei Auswahl und dem Einsatz eines Business-Notebooks die Sicherheit an oberster Stelle. Einfacher Passwortschutz beim Start eines Computers stellt für viele Angreifer keine große Hürde dar. Selbst wenn ein Dieb diesen nicht umgehen kann, ist die Chance an sensible Daten zu gelangen oft dennoch relativ hoch. Nämlich dann, wenn der Anwender unbedarft bei der Auswahl des Kennwortes war. Vertraut er auf eine kurze Standardphrase oder wählt Namen von Frau, Kind oder Haustier, genügt dem Angreifer ein wenig Ausprobieren, um dennoch an die Daten zu gelangen. Gefragt ist deshalb Schutz, der auch dann funktioniert, wenn der Anwender versagt.

Smartcard als Schlüssel

Ein Ansatz, den Zugriff auf die Daten besser abzusichern, ist der Einsatz von Smartcards. Eine Smartcard ist eine intelligente Karte, die wie ein Schlüssel arbeitet. Smart ist die Karte, weil sie Informationen gespeichert hat oder sogar einen eigenen Prozessor tragen kann. Zur Gruppe der Smartcards zählen beispielsweise EC-Karten und Zugangskarten für Türen. Zur eindeutigen Identifikation ist neben der Smartcard meistens auch die Eingabe eines Sicherheitscodes nötig. Erst wenn dieser korrekt eingegeben ist, gibt die Karte die auf Ihr hinterlegten Informationen frei. Wichtig: Die Daten sollten verschlüsselt auf der Smartcard liegen, damit sie sich nicht einfach auslesen und nutzen lassen. Das garantieren nicht alle Smartcards.

Ist der Zugang zu einem Notebook von einer Smartcard abhängig, gleicht der Computer, die im Gerät hinterlegten Daten mit denen auf der Smartcard ab und gewährt nur bei Übereinstimmung den Zugriff. Auch das Verwenden von Daten kann vom Vorhandensein einer Smartcard abhängig sein. Diese lassen sich verschlüsselt speichern und nur dann entschlüsseln, wenn die Smartcard aktiv ist. Damit das Notebook eine Smartcard erkennen kann, benötigt es ein entsprechendes Lesegerät. Damit dieses keinen zusätzlichen Platz in der Tasche belegt, sollte es idealerweise ins Gehäuse integriert sein. Ist es nicht bereits ab Werk integriert, bietet sich zum Nachrüsten eine Version an, die in einem PC-Card-, respektive ExpressCard-Schacht Platz findet. Es gibt auch spezielle USB-Sticks, die ähnlich funktionieren wie eine Smartcard. Auch hier liegen wichtige Zugangsdaten verschlüsselt auf dem Stick. Ohne ihn geht nichts. Vorteil gegenüber einer Smartcard-Lösung: Es ist kein spezielles Lesegerät nötig. Einen USB-Steckplatz gibt es an nahezu jedem Notebook. Manche Software ermöglicht es auch, SD-Speicherkarten in Smartcards zu verwandeln. Eine solche Lösung hält einen eventuell benötigten USB-Steckplatz frei, setzt jedoch ein SD-Kartenlesegerät voraus. Solch eines gehört jedoch zum Standard moderner Notebooks.

Dem Vorteil, der erhöhten Datensicherheit bei Nutzung einer Smartcard, stehen auch einige Nachteile gegenüber. Lässt der Anwender die Smartcard im Gerät, wenn er dieses allein lässt, oder legt er die Karte inklusive der Zugangsnummer in derselben Tasche wie das Notebook ab, ist der Schutz dahin. Hier kann der menschliche Faktor den Schutz leicht aushöhlen. Ebenso problematisch: Vergisst der Anwender, die Smartcard mitzunehmen, hat er keinen Zugriff auf seine Daten.

Fingerabdruckscanner

Eine Alternative, die die genannten Nachteile der Smartcard auslöscht, ist ein Fingerabdruckscanner. Ist einer vorhanden und aktiv, gewährt das System nur Zugriff auf die Daten, wenn es den korrekten Fingerabdruck erkennt. Solch ein System ist leicht zu bedienen und effektiv. Neben dem Herumtragen einer Smartcard erspart sich der Anwender zudem, sich ein Passwort merken und regelmäßig ändern zu müssen. Für erhöhte Sicherheit ist es wichtig, dass die hinterlegten Bilddaten der Fingerabdrücke verschlüsselt auf der Festplatte lagern.

Möglicher Nachteil solch einer Lösung: Es sind unter Umständen einige Versuche nötig, bis ein Fingerabdruck korrekt eingelesen ist. Weiterhin sollte ein Abdruckscanner ins Gehäuse integriert sein, da Versionen zum Nachrüsten meistens unnötigen Platz brauchen und die Bedienung umständlich machen. Tipp: Speichern Sie zur Sicherheit auch einen Fingerabdruck Ihrer anderen Hand. Dann haben Sie auch dann noch Zugriff, wenn Sie sich an der Hand verletzen sollten und der Finger von Verband oder Pflaster verdeckt ist.

Überlassen Sie den Schutz Ihrer Daten jedoch nicht ausschließlich einem Fingerabdruckscanner. Grund: Viele dieser Erkennungssysteme lassen sich relativ leicht überlisten. Manchmal genügt es schon, den Scan eines Fingerabdrucks aufzulegen, um Zugriff auf den Computer zu bekommen. Bei anderen reicht es, einen Fingerabdruck mithilfe von Frischhaltefolie von einem Gegenstand zu kopieren, die Folie auf einen anderen Finger zu kleben und diesen auf den Scanner zu halten.

TPM - Trusted Platform Module

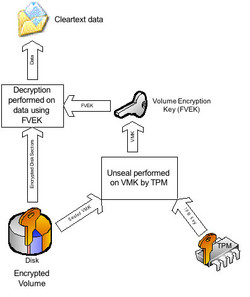

Eine weitere, als sehr sicher geltende Alternative bietet das Trusted Platform Module, kurz TPM. Das TPM ist ein fest auf der Hauptplatine aufgelöteter Chip. In ihm sind etwa die Sicherungsschlüssel gespeichert, die zum Ver- und Entschlüsseln von Daten nötig sind. Er enthält aber auch digitale Signaturen und die Kennung des Computers, die wichtig ist, um Zugriff auf ein Netzwerk zu erhalten. TPM-Module sind bei Business-Notebooks schon einige Zeit üblich, in Notebooks für Privatanwender bisher allerdings nur wenig verbreitet. Im Unterschied zu Smartcards und Fingerabdrucklesegeräten, die zur Identifikation eines Anwenders dienen, identifiziert TPM einen Computer gegenüber einem anderen Rechner. TPM kommt unter anderem auch beim Verschlüsselungsprogramm BitLocker zum Einsatz, das Bestandteil einiger Windows-Betriebssysteme ist. Das Tool funktioniert standardmäßig nur, wenn ein entsprechender Chip auf der Hauptplatine vorhanden ist, lässt sich mit einigen Kniffen aber auch überreden, ohne den Chip, dafür mit Unterstützung eines USB-Sticks, aktiv zu werden. Letztere Möglichkeit hat den Nachteil, dass kein Zugriff auf die Daten möglich ist, wenn der USB-Stift fehlt. Microsoft hat BitLocker in Ultimate- und Enterprise-Versionen ab Windows Vista und in die Pro- und Enterprise-Version von Windows 8 integriert.

Ist der Einsatz von BitLocker nicht möglich, sollte eine andere Software die Daten verschlüsseln, beispielsweise das kostenlos erhältliche Open-Source-Programm Truecrypt. Eine Alternative wäre der Einsatz einer Festplatte oder SSD, die selbständig alle darauf lagernden Daten verschlüsselt. Entsprechende Speicher tragen das Kürzel SED. Es steht für „Self-Encrypting Device“. Die Verschlüsselung findet in Echtzeit während des Datentransfers statt. Zugriff auf die Daten ist entweder von einer Hardware-Konstellation (beispielsweise TPM-Chip oder BIOS) oder einer Software abhängig, die den Zugang per Passwort steuert.

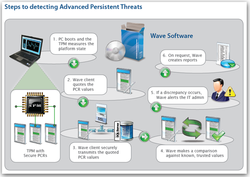

Ein TPM-Chip lässt sich auch zum Schutz gegen Virensoftware und andere Hackertools verwenden. Großer Vorteil: Der Schutz beginnt mit dem Einschalten des Gerätes, noch bevor das Betriebssystem hochfährt. Ein Beispiel dafür ist der Wave Endpoint Monitor, der sich speziell an Firmenkunden richtet.

Der Schutz per TPM muss Smartcard oder Fingerabdruckleser nicht ersetzen, er kann ihn auch ergänzen, um die Sicherheit weiter zu erhöhen.

Anti-Theft

Als Ergänzung zu den genannten Zugriffsschranken bieten sich Schutzmechanismen an, die dann greifen, wenn ein Notebook verlorengegangen oder gestohlen ist. Entsprechende Lösungen verbergen sich hinter der Bezeichnung „Anti-Theft“, zu Deutsch etwa: gegen den Dieb. Sie sollen helfen, ein Notebook wiederzufinden und die Daten für Dritte unzugänglich zu machen. Man unterscheidet hier Lösungen, die ausschließlich auf einer Software basieren und solchen, die in die Hauptplatine integriert sind. Allen gemein: Sie werden dann aktiv, wenn es zu spät ist, soll heißen: Wenn das Notebook gestohlen worden ist.

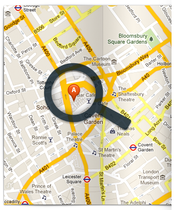

Zu den reinen Software-Lösungen zählen beispielsweise Norton Anti-Theft, Snuko Anti-Diebstahl-Sicherheit und Prey. Sie lassen sich auf jedem Notebook installieren. Alle drei lokalisieren im Schadensfall den Aufenthaltsort des Notebooks mithilfe eines eventuell vorhandenen GPS-Chips oder des Einwahlpunktes, über den das Notebook Kontakt zum Internet hat. Diese Informationen lesen Anwender über einen Webbrowser ab. Sie können den Standort direkt auf einer Karte ablesen und die Polizei entsprechend dirigieren. Je nach Lösung und Version ist es zudem möglich, Screenshots vom Dieb zu machen, den Zugriff aus der Ferne zu blockieren, Daten zu löschen, zu verschlüsseln, zu sichern oder vor den Augen des Diebes zu verstecken. Oftmals ist es auch möglich, dem Dieb direkt eine Nachricht auf den Bildschirm zu schicken. Entsprechende Lösungen erlauben gleichzeitig auch den Schutz von Smartphones auf dieselbe Weise. Für diesen Service werden bei Nutzung von Norton Anti-Theft knapp 40 Euro Jahresgebühr fällig. Der Schutz umfasst drei Geräte. Knapp 30 US-Dollar (zirka 23 Euro) verlangt Snuko für den Schutz eines Notebooks durch Anti-Diebstahl-Sicherheit. Die Dienste des Open-Source-Projektes Prey lassen sich demgegenüber kostenlos nutzen. Prey gibt es aber auch in einer Pro-Version mit erweiterten Möglichkeiten und Preisen ab 5 US-Dollar pro Monat (knapp 4 Euro).

Hardware-Schutz

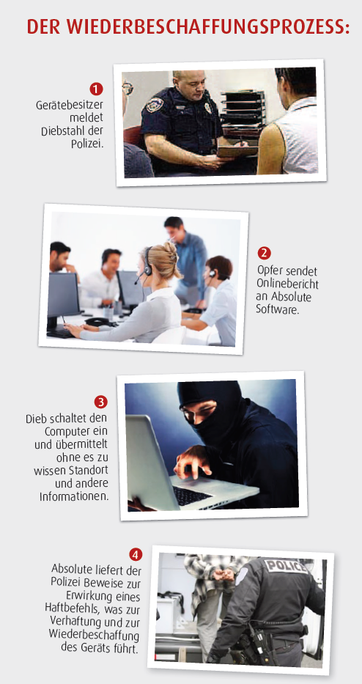

Nachteil der Anti-Theft-Software-Lösungen: Sie werden erst aktiv, wenn ein Dieb das Notebook mit dem Internet verbindet. Tauscht er zuvor die Festplatte aus, lässt sich das Notebook nicht mehr lokalisieren und die Daten sind verloren. Davor schützen hardwarebasierte Anti-Diebstahl-Lösungen wie Computrace von Absolute Software und Intel AntiTheft. Beide setzen entsprechende Hardware voraus und lassen sich somit nicht mit jedem Notebook verwenden. Der Computrace-Schutz ist ins BIOS integriert. Er bleibt auch dann erhalten, wenn ein Dieb die Festplatte austauscht, bevor er das Gerät in Betrieb nimmt und mit dem Internet verbindet. Welche Notebooks Computrace unterstützen, erfahren Sie hier. Zum Aktivieren und Steuern der Schutzfunktion ist die Software LoJack nötig. Sie stellt einmal täglich Kontakt mit dem Server von Absolute Software her. Ist das Notebook als gestohlen gemeldet, erhöht sich die Frequenz auf vier Kontakte pro Stunde. Das Gerät lässt sich über das Internet orten. Die Daten lassen sich dann gegebenenfalls löschen, jedoch nicht verschlüsseln. Damit der Dieb nicht bis zu diesem Zeitpunkt die Daten einsehen kann, sollten diese deshalb zusätzlich mithilfe einer anderen Lösung verschlüsselt sein. Der Computrace-Service kostet für Firmen knapp 38 Euro pro Notebook und Jahr. Privatpersonen zahlen mit knapp 40 Euro etwas mehr.

Intel AntiTheft ist auf Hauptplatinen mit Intel-Core-Prozessoren der zweiten oder dritten Generation und in alle Ultrabooks integriert. Die AntiTheft-Funktion funktioniert jedoch wie Computrace erst, nachdem sie aktiviert ist. Das ist gegen Gebühr möglich. Für einen Einjahresschutz zahlen Sie knapp 15 Euro, für Dreijahresschutz knapp 50 Euro, jeweils pro Notebook. Im Unterschied zu Computrace verschlüsselt Intel AntiTheft sämtliche Daten und schaltet das Notebook automatisch ab, wenn es Kontakt zum Internet hat - allerdings erst dann, wenn der Diebstahl entdeckt und der Intel-Anti-Diebstahlzentrale gemeldet ist. Das Notebook lässt sich anschließend nicht mehr starten. Auf dem Bildschirm erscheint lediglich ein frei festzulegender Hinweistext. Bekommt der Eigentümer das Gerät zurück, kann er den Schutz wieder aufheben und die Daten weiter verwenden.

Um die Daten auch ohne Netzkontakt schützen zu können, ist es möglich, Intel AntiTheft automatisch zu aktivieren, wenn beispielsweise eine gewisse Anzahl missglückter Anmeldeversuche stattgefunden hat oder auch, wenn sich das Notebook nicht innerhalb eines bestimmten Zeitrahmens beim Firmenserver anmeldet. Entsprechende Auslöser lassen sich nicht erst nach dem Diebstahl festlegen, sie müssen rechtzeitig erfolgen. Zur Reaktivierung ist ein Passwort nötig. Dieses sollte mit Bedacht gewählt sein und sehr schwer zu erraten sein. Andernfalls kommt der Dieb doch noch an die Daten. Welche Notebooks Intel AntiTheft unterstützen, erfahren Sie hier.

Ein schwer zu erratender Zugangscode ist auch für andere Anti-Diebstahllösungen wichtig. Anderfalls können Hacker selbst dann schaden, wenn Sie das Notebook nicht gestohlen haben. Melden sie sich auf der Webseite des Schutzdienstes mit den korrekten Zugangsdaten an. Bekommen sie je nach Dienst vollen Zugriff auf die Daten, können diese sichern und anschließend löschen.

Anti-Diebstahl-Lösungen sind eine ideale und wichtige Ergänzung zu den Zugangskontrollen. Ihr Vorteil: Sie erhöhen den Datenschutz, indem sie dazu beitragen, gestohlene Notebooks in kurzer Zeit wieder zurückzubekommen. Das gestohlene Gerät lässt sich leicht wiederfinden und der Dieb dingfest machen. Bei Einsatz von hardwarebasierten Lösungen wie Computrace von Absolute Software oder Intel AntiTheft funktioniert der Schutz auch unabhängig vom verwendeten Datenspeicher. Allerdings nur, wenn der Dieb das Gerät in Betrieb nimmt und eine Verbindung zum Internet herstellt, was jedoch wahrscheinlich ist, wenn er es auf die Hardware abgesehen hat. Ist er auf die Daten aus und weiß um die Möglichkeiten, die entsprechende Schutzsysteme bieten, dürfte er den Kontakt zum Netzwerk meiden. Daher sollte er der Zugang zu den Daten möglichst effektiv geschützt sein.