Ein Großteil des Datenverkehrs im Internet ist verschlüsselt: WhatsApp-Chats, Eingaben auf sicheren Websiten, selbst die Daten von Facebook, Twitter und Co. kommen beim Nutzer verschlüsselt an. Ob eine Webseite ihren Datenverkehr verschlüsselt, ist ganz leicht nach zu vollziehen. Steht "https" vor der Adresse oder ein geschlossenes Schloss, ist die Verbindung verschlüsselt. Auch viele Smartphones verschlüsseln die Benutzerdaten meist unerkannt im Hintergrund.

Noch immer schrecken allerdings viele Anwender vor einer Verschlüsselung ihrer lokalen Dateien zurück. Dabei ist es gar nicht schwer, seine Daten gegen Fremdzugriff zu schützen und viele Programme für die Chiffrierung sind völlig kostenlos. Gerade wenn man viel mit dem Laptop oder mobilen Speicherlösungen unterwegs ist, lohnt sich eine Verschlüsselung. Wenn das Gerät verloren geht, muss man sich damit keine Sorgen wegen der vorhandenen Daten machen, denn ohne das Passwort kann niemand auf diese zugreifen.

Hinweise:

- Daten, die nach den in diesem Artikel beschriebenen Verfahren verschlüsselt werden, sind nur mit den entsprechenden Passwörtern und Wiederherstellungsschlüsseln einsehbar.

- Gehen Sie immer sorgsam mit Passwörtern und Wiederherstellungsschlüsseln um.

- Die beschriebenen Verfahren in diesem Artikel sind sehr weitreichend, löschen oder verschlüsseln aber eventuell nicht alle Spuren von Dateien. Erfahrene Datenforensiker können auch mit minimalen Spuren Rückschlüsse auf Inhalte von verschlüsselten Dateien ziehen.

- Die beschriebenen Verfahren können Hard- und Software eines Computers dauerhaft beschädigen.

- Wir übernehmen keine Haftung für Schäden, die aus den Vorschlägen in diesem Artikel entstehen. Ferner können wir nicht ausschließen, dass sich der Inhalt fremder Seiten ändert oder dass fremde Seiten zu schädlichen Seiten weiterverlinken.

Microsoft Bitlocker und Geräteverschlüsselung

Seit Windows Vista ermöglichen einige Editionen des Betriebssystems die Verschlüsselung von Ordnern, Partitionen, Festplatten oder USB-Laufwerken. Unter Windows 10 ist Bitlocker in allen Editionen, außer der Windows 10 Home Edition, verfügbar. Auch das ganze System kann mit Bitlocker oder der Geräteverschlüsselung gegen Fremdzugriff gesichert werden. Beide Varianten setzen auf die sehr sicheren AES Algorithmen mit mindestens 128bit Schlüssellänge. Die Standard-BitLocker-Verschlüsselung ist hardwareunabhängig in allen Windows 10 Editionen außer der Home Edition verfügbar, eventuell muss jedoch ein Schlüssel auf einem USB-Stick oder Ähnlichem hinterlegt werden. Die Geräteverschlüsselung von Windows 10 ist in allen Editionen des Betriebssystems verfügbar, setzt aber ein TPM-Modul voraus. Das ist ein Chip, der einen einmaligen Schlüssel enthält und an die Hardware gebunden ist. Nicht alle Computer und Laptops haben einen solchen Chip.

Ob Ihr Gerät ein TPM-Modul hat, können Sie über das „Trusted Plattform Module Management“ von Windows herausfinden. Nach einem Rechtsklick auf die Starttaste drücken Sie dazu auf Ausführen und geben „tpm.msc“ ein. Sollte Ihnen „Es wurde kein kompatibles TPM gefunden.“ angezeigt werden, hat Ihr Rechner kein TPM oder es muss zuerst aktiviert werden. Wenden Sie sich in diesem Fall an den Hersteller Ihres Gerätes. Auf der Microsoft-Supportseite Geräteverschlüsselung in Windows 10 finden Sie eine Anleitung, wie der ganze Computer verschlüsselt wird.

Bitlocker-To-Go

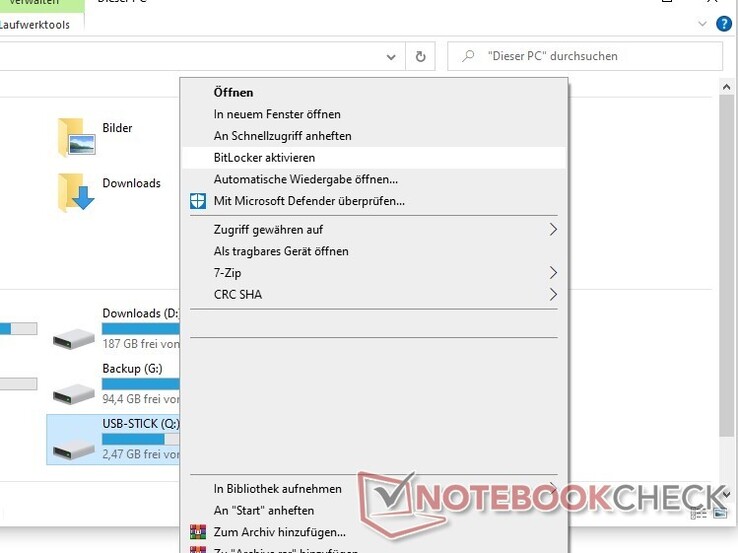

Mit Bitlocker-To-Go können auch USB-Sticks und mobile Festplatten verschlüsselt werden. Ist die Verschlüsselung erstmal angelegt, kann das verschlüsselte Speichermedium in allen Windowsversionen ab Windows 7 benutzt werden. Auch für Linux- und Mac-Benutzer gibt es inzwischen Möglichkeiten, eine Bitlockerpartition zu öffnen, diese sind aber teils umständlich oder kostenpflichtig. Für das Erstellen eines verschlüsselten Laufwerks ist eine Windows 10 Pro-Edition oder höher notwendig.

Die Verschlüsselung mit Bitlocket-To-Go einzurichten ist relativ simpel, eine Möglichkeit wird in der Bildergalerie beschrieben.

Bitlocker ist also sehr komfortabel einsetzbar. Was die Sicherheit betrifft, gibt es bei Bitlocker einige Einschränkungen zu beachten. Solange ein Laufwerk entschlüsselt mit dem Rechner verbunden ist, besteht grundsätzlich die Möglichkeit, den Schlüssel (nicht das Passwort) durch Auslesen des Arbeitsspeichers in Erfahrung zu bringen und während der Installation eines Windowsupdates lässt sich unter Umständen die Verschlüsselung von Festpattenlaufwerken aushebeln. Es existieren auch einige weitere Angriffswege, die aber allesamt Zugriff auf die Hardware benötigen. Weiters ist es immer sichtbar, dass ein Laufwerk mit Bitlocker verschlüsselt wurde. Dies kann sich im unter Umständen negativ bemerkbar machen. So haben zum Beispiel amerikanische Grenzschützer das Recht Einreisende zur Herausgabe von Passwörtern zu zwingen. Eine weitere Frage ist die Vertrauenswürdigkeit des Betriebssystems an sich. Microsoft stellt den Programmcode nicht für eine öffentliche Revision zur Verfügung, damit können (bewusst eingebaute) Hintertüren und Schwachstellen im Code nie ganz ausgeschlossen werden.

Apple FileVault

Auch unter macOS lässt sich mit Hilfe von FileVault eine Verschlüsselung des gesamten Systems herstellen. Um FileVault zu aktivieren, kann man einfach in den Systemeinstellungen unter Sicherheit auf den Reiter "FileVault" wechseln. Dort kann FileVault mit einem Klick auf „FileVault aktivieren“ eingeschaltet werden. Achten Sie darauf, auch die Verschlüsselung für das Time Machine Backup zu aktivieren. Wenn das Anmeldepasswort verloren geht, hilft nur der Wiederherstellungsschlüssel, um die Dateien wieder lesbar zu machen. Bewahren Sie den Wiederherstellungsschlüssel gut auf.

Einzelne Festplatten und USB-Sticks lassen sich auch unter macOS verschlüsseln. Ein Rechtsklick auf das Symbol im Finder öffnet das Menü in dem „[Datenträgername] verschlüsseln …“ ausgewählt werden kann. Nach dem Setzen eines Passwortes wird die Verschlüsselung je nach Umfang einige Zeit in Anspruch nehmen.

Im Festplatten-Dienstprogramm lassen sich auch verschlüsselte Images erstellen, die noch mehr Portabilität ermöglichen. Ein Problem bei diesen Images ist jedoch, dass diese nur von Rechnern mit dem Apple-Betriebssystem eingebunden werden können.

Detaillierte Informationen zu allen beschriebenen Methoden finden sie unter:

Maceinsteiger: Festplatten verschlüsseln

VeraCrypt

VeraCrypt ist ein Open-Source-Programm, das regelmäßig von Experten in Bezug auf die Sicherheit begutachtet wird. Es gibt Versionen für alle gängigen Betriebssysteme. Auch für Android und iOS gibt es Apps, mit denen ein Zugriff auf verschlüsselte Daten ermöglicht wird. Das Programm ist kostenlos, die Finanzierung ist spendenbasiert.

Mit VeraCrypt lassen sich ganze Systeme, einzelne Partitionen oder sogenannte Container verschlüsseln. Letzte sind große Dateien, die einen verschlüsselten Speicher darstellen. Sie eignen sich besonders für den mobilen Einsatz, indem ein Container zusammen mit einer portablen Version von VeraCrypt auf einem USB-Stick gespeichert wird.

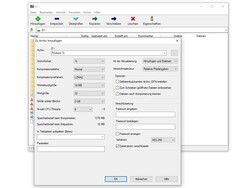

Der Einsatz von VeraCrypt kann grundsätzlich genauso einfach sein wie der von Microsofts Bitlocker. Allerdings können mit VeraCrypt auch sehr komplizierte Verschlüsselungen realisiert werden, damit steigt die Komplexität der Anwendung. Es gibt zum Beispiel eine größere Auswahl an Verschlüsselungsalgorithmen. Neben der von Bitlocker verwendeten AES Verschlüsselung werden die genauso sicheren Camellia-, Kuznyechik-, Serpent- und Twofish-Algorithmen unterstützt. Dadurch, dass man mehrere Verschlüsselungsdurchgänge mit unterschiedlichen Verfahren auswählen kann, wird die theoretische Stärke der Verschlüsselung wesentlich erhöht.

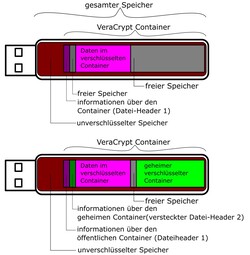

Auch VeraCrypt kann einen Container nicht unsichtbar machen. Es ist also immer offensichtlich, dass ein Container mit verschlüsselten Dateien existiert. Aber mittels VeraCrypt kann ein Container so erstellt werden, dass unterschiedliche Passwörter unterschiedliche Dateien anzeigen. Es wird dafür ein Container in einem anderen erstellt. Der versteckte Container befindet sich im "freien" Speicher des äußeren Containers.

Da nicht ersichtlich ist, ob ein solcher Container im Container existiert, lassen sich damit Daten sicher gegen jeglichen Fremdzugriff verstecken, auch wenn man zur Herausgabe eines Passwortes gezwungen wird.

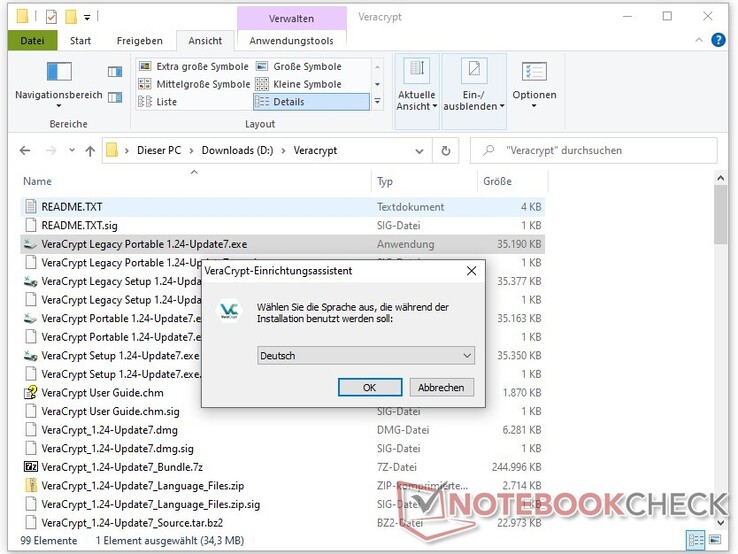

Im Beispiel wird gezeigt, wie ein solcher Container auf einem USB-Stick erstellt wird. Dafür muss VeraCrypt zuerst von der offiziellen Seite heruntergeladen werden. Wählen Sie auf der Downloadseite (veracrypt.fr) die Version von Veracrypt für ihr Betriebssystem. Anschließend Entpacken sie das Archiv in einem beliebigen Ordner und folgen der Anleitung in der Galerie.

Hinweis: Die offizielle Internetseite veracrypt.fr ist durch einen Brand beim Hosting-Anbieter OVH derzeit nicht immer zugänglich. (Stand 16.03.2021) Alternativ finden Sie VeryCrypt unter: github.com/veracrypt

Achtung! Ändern Sie nicht die Dateien im äußeren Container (Volumen), ohne vorher den Inhalt des inneren Container zu sichern. Die Dateien könnten unlesbar werden. VeraCrypt hat eine Funktion, die das innere Volumen bei Bearbeitung des äußeren schützt. Klicken sie dazu beim Einbinden auf Optionen und wählen Sie: "Verstecktes Volumen vor Beschädigung durch das äußere schützen." Geben Sie das Passwort für das innere Volumen in das Passwortfeld ein. Die Übersetzung des darauf folgenden Warnhinweises ist etwas holperig. Vermeiden Sie es schlicht mehr Daten in das äußere Volumen zu speichern als möglich. Wenn Sie sich nicht sicher sind, wie viele Daten das äußere Volumen noch aufnehmen kann, ziehen Sie die Größe des inneren vom äußeren Volumen ab und geben noch eine Sicherheitsmarge von 5 MB dazu.

Windows legt auch von Ordnern aus versteckten Containern Einträge in den Windows Shellbags ab. Sie sollten daher auch dort eine unverfänglich benannte Ordnerstruktur wählen. Wie Sie Spuren in den diversen Windows Logs finden und entfernen, erfahren Sie in: "Windows Log Dateien löschen - Speicherplatz gewinnen und Privatsphäre sicherstellen".

Cryptomator

Mit Cryptomator werden Daten verschlüsselt, bevor sie zu iCloud Drive, Dropbox, Google Drive oder Onedrive hochgeladen werden. Somit sind die Daten sicher gegen Fremdzugriff geschützt, auch wenn sie nicht auf dem eigenen Computer verwahrt werden. Dafür können mit dem Programm in den einzelnen Clouds Container angelegt werden, die alle über ein Passwort zugänglich sind. Um mit den Cloudanbietern zu kommunizieren, müssen die Clientprogramme der Anbieter installiert sein. Nachdem alles fertig eingerichtet ist, können die verschlüsselten Clouddateien nur von Computern und Smartphones abgerufen werden, die auch den Cryptomator Client installiert haben. Diesen gibt es für Android, iOS, Linux, MacOS und Windows. Nach der Installation erklärt das Programm seine Einrichtung und Möglichkeiten selbst. Durch die Kooperation mit 1&1, GMX und web.de sind auch Programme für die Clouds dieser Anbieter entstanden, die auf Cryptomator basieren.

Cryptomator erhalten sie unter cryptomator.org.

Verschlüsseln von Archiven

Mit 7-Zip und WinRAR lassen sich verschlüsselte Archive erstellen. Das ist besonders praktisch zum E-Mail-Versand sensibler Daten. Man kann dabei auswählen, ob die Dateinamen im Archiv verschlüsselt werden sollen. Mit verschlüsselten Dateinamen lässt das Archiv keine Rückschlüsse auf den Inhalt zu.

Bei 7-Zip können Sie beim Erstellen eines neuen Archives unter Verschlüsselung ein Passwort einrichten. Beim Versand von verschlüsselten Archiven sollten Sie für die Übermittlung des Schlüssels unbedingt einen anderen Kommunikationsweg wählen als für das Archiv selbst.

Hardwareverschlüsselung

Western Digital bietet mit den My Passport Festplatten (hier auf Amazon erhältlich) sehr sichere mobile Festplatten an, die mit einer bisher als nicht angreifbar eingeschätzten Hardwareverschlüsselung ausgestattet sind. Die Festplatten sind von Anfang an verschlüsselt, egal ob ein Passwort eingerichtet wurde oder nicht. Sofern ein Passwort gesetzt ist, lässt sich der Inhalt der Festplatte nur noch durch Eingabe des Passworts einsehen. Durch die Hardwareverschlüsselung sind die Festplatten auch mit PC-Systemen zu empfehlen, die eine sehr geringe Rechenleistung haben. Hardwareseitig sind die Festplatten besser geschützt als Konkurrenzmodele, da sie einen direkt verbauten USB-Controller haben. Es ist damit nicht möglich, die Festplatte einfach komplett auszulesen und an einem Supercomputer per Brute-Force zu entschlüsseln. Außerdem kann der Festplatteninhalt komplett gelöscht werden, indem man die Festplatte anweist, den Schlüssel für die gespeicherten Dateien zu überschreiben.

Fazit

Die sichersten Daten sind die, die man nicht hat. Überlegen Sie gut, ob Sie die Dateien, die Sie durch Verschlüsselung schützen wollen, überhaupt noch brauchen, und überprüfen Sie dies auch in regelmäßigen Abständen. Nicht mehr genutzte Dateien sollten gelöscht werden. Wie das sicher geht, erfahren Sie hier.

Datei- und Ordnernamen sollten immer möglichst unverfänglich gewählt werden. Windows, macOS und einige Linuxversionen speichern den Verlauf von aufgerufenen Dateien und Ordnern. Hacker haben mit Dateinamen wie Kontoauszüge-MaxMustermann-Beispielbank-03-12-20.pdf ein leichtes Spiel bei der Suche nach Informationen über Sie. Wie Sie solche Spuren in Windows entfernen, erfahren Sie hier.

Beim Transport von verschlüsselten Dateien über Landesgrenzen sollten Sie sich vorher über die Rechtslage in den jeweiligen Ländern informieren. In vielen Ländern gibt es Mitwirkungspflichten bei der Entschlüsselung von Beweismaterial, in einigen Ländern ist die Verwendung von kryptographischen Verfahren genehmigungspflichtig oder sogar verboten. In den USA kann die Ausfuhr von Verschlüsselungstechnologien und verschlüsselten Daten unter Exportbeschränkungen fallen. Dadurch dass Verschlüsselungstechnologien unter den Arms Export Control Act und die International Traffic in Arms Regulations fallen, können die Strafen für Vergehen dagegen sehr hoch ausfallen.

Ein Passwort sollte möglichst sicher und zufällig gewählt sein. Dabei müssen es nicht unbedingt sinnlose Zeichenketten sein. Auch eine Aneinanderreihung von einzelnen Worten, Zahlen und Zeichen kann sicher sein. Ein Beispiel wäre MUH_av0Kado#0135*BuXXb4um. Diese Wortkette lässt sich eventuell besser merken als eine zufällige Zeichenkette, ist über 20 Zeichen lang und durch den Austausch einzelner Buchstaben mit Zahlen, Rechtschreibfehlern und Sonderzeichen nebst Extrazahl lässt sich dieses Passwort nicht mittels eines Bruteforce-Wörterbuches erraten. Bevor dieser Artikel veröffentlicht wurde, konnte das Passwort auf dem Passwort-Checker von Kasperski überzeugen. Da es jetzt im Internet steht, wird es bald in einer Passwortdatenbank aufgenommen sein, wodurch es nicht mehr sicher ist. Bei Kasperski können Sie regelmäßig prüfen, ob Ihre Passwörter kompromittiert sind.

Passwörter und Wiederherstellungsschlüssel sollten immer möglichst sicher aufbewahrt werden. Die beste Verschlüsselung hilft nichts, wenn das Passwort direkt neben oder auf dem Laptop steht. Für Passwörter oder Wiederherstellungsschlüssel ist es eventuell ratsam, einer Vertrauensperson die Verwahrung zu überlassen. Ein Passwortmanager wie KeePass kann eine gute Alternative zu Passwörtern auf Papier sein. Aber auch auf dem Papier lässt sich ein Passwort mittels einfacher kryptografischer Methoden sichern. Das Buch "Codes: Die Kunst der Verschlüsselung. Geschichte - Geheimnisse - Tricks" von Simon Singh (hier bei Amazon erhältlich) zeigt einige Verschlüsselungsverfahren aus Zeiten, in denen es noch keine Computer gab.

![Dateien sicher verschlüsseln [Bild von Hedi B.]](fileadmin/_processed_/a/f/csm_privacy_policy_445153_1280_1291782b39.jpg)