Kostenfalle OpenClaw – Wer den KI-Agenten einfach machen lässt, muss jeden Tag mit dreistelligen Beträgen für Token rechnen

Es klingt ein bisschen nach Science-Fiction, die wahr wird: Man installiert eine App, gibt ihr Zugriff auf ein paar Tools und erhält dafür einen Computer, der aufs Wort hört. Ein echter KI-Agent, der alles erledigt, was im digitalen Alltag anfällt.

Doch Berichte über finanzielle Desaster und massive Sicherheitslücken häufen sich. Wer OpenClaw (ehemals Clawdbot) in einer ungünstigen Konfiguration laufen lässt, riskiert nicht nur den finanziellen Ruin, sondern auch den Verlust der digitalen Privatsphäre.

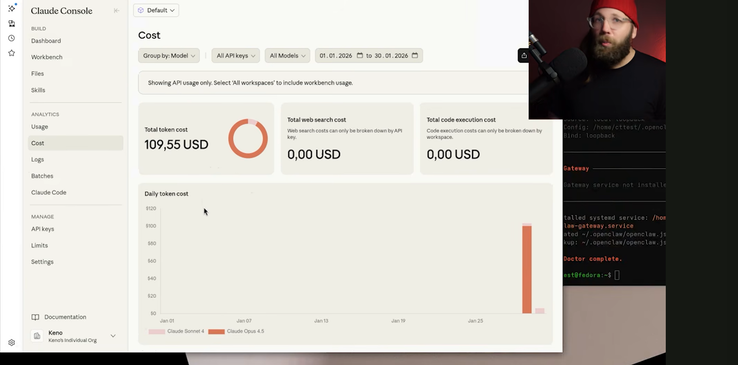

380 US-Dollar am Tag für OpenClaw wegen Heartbeat

Ein Nutzerbericht auf X (ehemals Twitter) zeigt die Absurdität der Standardeinstellungen: Ein einfacher „Heartbeat“-Check, der alle 30 Minuten prüft, ob Aufgaben anstehen (z. B. „Erinnere mich morgen an Milch“), sendet das gesamte Kontextfenster in halbstündigen Abständen an die API. 120.000 Token sinnloser Kontext. Pro Anfrage entstehen so Kosten von 0,75 US-Dollar. Über nacht kamen bei dem Nutzer etwa 25 Anfragen zusammen, weil OpenClaw Claude Opus letztlich fragte: „Ist es schon Tag?“ – Kostenpunkt: 18,75 US-Dollar. In einer Woche würden so rund 250 US-Dollar nur für die simplen Anfragen anfallen. Dazu kommen noch Gespräche und echte Handlungsanweisungen, die laut Benjamin De Kraker gerne mal 20 US-Dollar am Tag kosten.

Die Kollegen von c't haben für die Tests mit OpenClaw mehr als 100 US-Dollar an einem einzigen Tag ausgegeben. Richtig dramatisch werden die Kosten jedoch, wenn man seinen KI-Agenten zu viel Freiraum auf Moltbook lässt. Einige Nutzer auf Reddit berichten von Kosten, die bei 8 US-Dollar pro halbstündigem Aufruf liegen. Das addiert sich dann auf über 380 US-Dollar am Tag, für den KI-Assistenten und seinen Freigang im sozialen Netzwerk für KIs.

Scheunentor offen: 923 ungeschützte Gateways

Geld ist ersetzbar, Daten im Ernstfall nicht. Aktuelle Sicherheitsforschungen zeichnen ein düsteres Bild der OpenClaw-Infrastruktur.

Laut einem aktuellen Scan sind derzeit 923 Clawdbot-Gateways gänzlich ungeschützt im Netz zu finden. Das bedeutet: Keine Authentifizierung, kein Passwort. Da OpenClaw oft mit weitreichenden Rechten ausgestattet ist (Shell-Zugriff, Browser-Steuerung, Zugriff auf API-Keys), können Angreifer diese Instanzen übernehmen.

Das Risiko besteht dann nicht nur im Kontrollverlust über den eigenen PC. Je nachdem, welche Skills und Geräte man für OpenClaw freigeschaltet hat, lassen sich im Ernstfall erhebliche Schäden im ganzen Haushalt anrichten. Über die hinterlegten API-Schlüssel (OpenAI, Anthropic, etc.) lassen sich massive Token-Mengen verbrauchen. Wer will nutzt so einfach nur fremde API-Schlüssel für kostenlose Rechenpower. Hinzu kommen auch massive Sicherheitslücken auf Moltbook, die von den Betreibern wohl einfach ignoriert werden.

Sofortmaßnahme: Der „Loopback“-Fix

Ein auf X (ehemals Twitter) kursierender Warnruf eines Sicherheitsforschers bringt es auf den Punkt. Viele Nutzer haben ihre Konfiguration (oft unbewusst) auf bind: "all" stehen, was den Zugriff aus dem gesamten Internet erlaubt.

Ob dies der Fall ist, lässt sich leicht prüfen:

- Öffnen Sie die Konfigurationsdatei Ihres Bots.

- Suchen Sie nach dem Eintrag bind.

- Steht dort "all", ist Ihr Bot öffentlich angreifbar.

- Ändern Sie es sofort zu bind: "loopback".

Dies zwingt den Bot, nur auf Befehle vom eigenen Rechner (Localhost) zu hören. Ein Neustart des Tools ist danach erforderlich.

Vertrauen ist gut, Kontrolle ist billiger

OpenClaw und das Moltbook-Netzwerk zeigen das enorme Potenzial autonomer Agenten, aber sie sind derzeit noch „Lernwerkzeuge“ mit scharfen Kanten. Wer sie produktiv nutzen will, muss zum Admin werden. Best practice wären wohl harte API-Limits, sinnvolle Modellauswahl für verschiedene Aufgaben und eine scharfe Kontrolle der Konfigurationsdateien. Der Traum vom digitalen Assistenten wird sonst schnell zum Albtraum für den Geldbeutel.