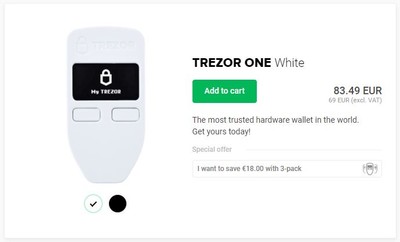

Roth, Datko und Nedospasov führen beim Kongress des Chaos Computer Clubs in Leipzig vor, wie "einfach" sich ein Fremder Zugriff auf die digitale Geldbörse verschaffen kann, wenn man weiß, wie es geht. Als Beispiel haben sie sich die zwei bekannten Hardware-Wallet-Anbieter Trezor und Ledger vorgeknöpft. Trezor beispielsweise schwört darauf, dass der Chip absolut zugangssicher ist und keine unbefugte Person diesen auslesen kann. Hier helfen sich die drei Forscher mit einem Trick, dem sogenannten Glitch, der den Prozessor kurz aus dem Konzept bringt. Dieser wird kurzzeitig an eine externe Stromversorgung angeschlossen und zum richtigen Zeitpunkt vom Strom getrennt. Dadurch wird der interne Prüfprozess des Chips gestört und eine manipulierte Version der Software wird ihm untergeschoben. Natürlich war es nicht einfach, genau diesen Zeitpunkt zu erwischen, aber danach war es möglich das Passwort in Klartext auszulesen.

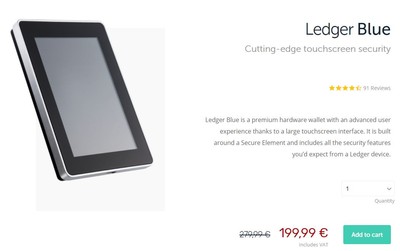

Einfacher gehts beim teureren Ledger Blue, der knapp 200 Euro kostet und beim dem alleine schon der Diebstahl des Geräts schmerzt. Doch mehr schmerzt dann die Tatsache, wenn das ganze Bitcoin-Konto dann leer geräumt wurde. Denn dafür braucht der Dieb lediglich ein Gerät, wie das HackRF One, das Signale von 1 MHz bis 6 GHz mitschneiden kann, und beim Ledger Blue im Bereich um 169 MHz mithört. Eine ungewöhnlich lange Leitung zwischen dem abgesicherten Microcontroller und dem Rest der Hardware ermöglicht diese Methode. Durch die Eingabe des PINs durch den User wird ein Signalmuster erzeugt, welches sich dann aus bis zu 3 Metern Entfernung aufzeichnen und interpretieren lässt. Ist der PIN mal geknackt, muss nur noch die Hardware-Wallet gestohlen werden.

Bei der dritten Krpytowährung-Geldbörse, dem Ledger Nano S haben die drei Sicherheitsforscher ebenfalls einen Weg gefunden, die vom Hersteller auf der Webseite als "Incredibly Secure" gepriesene Wallet, zu überlisten. Der Nano S beinhaltet nämlich zwei Chips, den abgesicherten ST31-Microcontroller und einen normalen Chip. Der Sicherheits-Chip wird vom normalen Chip angesteuert, somit haben Roth, Datko und Nedospasov sich an dem schwächsten Glied der Kette zu schaffen gemacht und einen winzigen Chip inklusive Draht als Antenne an den Nano S gelötet. Nutzt der User seine Wallet, können dann per Funk Befehle an den Nano S übermittelt und eigene Transaktionen gestartet werden.

Das Erschreckende ist nicht nur die Angreifbarkeit der angeblichen so sicheren Hardware-Wallets, sondern dass die Sicherheitsforscher den Hersteller Ledger zwar über die Schwachstelle informiert haben, dieser aber bis jetzt noch nichts an seinen Produkten geändert haben soll.